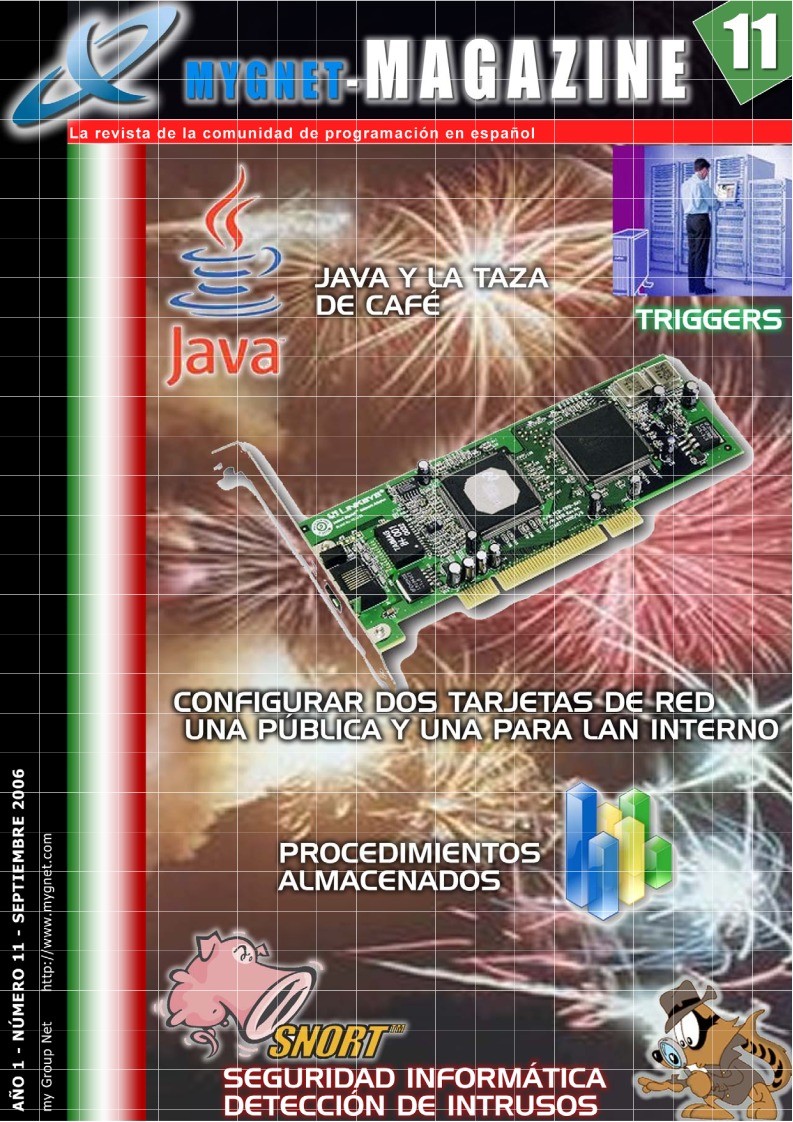

Onceava edición digital de MYGNET-MAGAZINE Septiembre 2006

Damos nuestro agradecimiento a los colaboradores y lectores de mygnet-magazine, por

sus valiosas sugerencias, opiniones y conocimientos nos han servido bastante para el

crecimiento de este proyecto.

Nuevamente presentamos el número 11 correspondiente al mes de Septiembre 2006 con

los

mejores contenidos publicados por los colaboradores de mygnet.

Presentamos el quinto modulo de seguridad informática, Detección de intrusos.

Les reiteramos la invitación para que participen con nosotros.

Editores

Martín Roberto Mondragón Sotelo.

[email protected]

Gustavo Santiago Lázaro.

[email protected]

Escríbenos a

[email protected]

Visítanos a http://www.mygnet.com o http://www.mygnet.org

Aplicaciones

Configurar dos tarjetas de red una pública y una para lan interno................................................................................ 3

Problemas con Outlook express ................................................................................................................................................ 7

Procedimientos almacenados .................................................................................................................................................... 8

Programación

Java y la taza de café.................................................................................................................................................................10

Triggers...........................................................................................................................................................................................11

ODBC...............................................................................................................................................................................................15

Códigos del mes...........................................................................................................................................................................17

Seguridad

Seguridad informática capitulo V. Detección de intrusos.............................................................................................21

Boletín de software libre...........................................................................................................................................................28

Noticias..........................................................................................................................................................................................32

Enlaces ...........................................................................................................................................................................................62

Manuales .......................................................................................................................................................................................64

Configurar dos tarjetas de red

CCoonnffiigguurraarr ddooss ttaarrjjeettaass ddee rreedd uunnaa

ppúúbblliiccaa yy uunnaa ppaarraa LLaann iinntteerrnnoo

Configurar los Iptables

Introducción

Esta configuración esta basado en la familia de red hat 8.0en

adelante, y se prueba esta

Configuración red hat fedora 5.0

1. Revisión del DHCPD

Aquí revisamos si esta instalado el dhcpd

Entrando como root

[root@serv-mysql-2 /]# cd etc/rc.d/init.d

Luego buscamos:

ls dhcpd

Si la siguiente sentencia muestra esto:

[root@serv-mysql-2 init.d]# ls dhcpd

dhcpd

Es que esta instalado.

2. Instalación del DHCPD

Se puede de hacer de varias maneras:

vía Secure File Transfer Client

Vía CD-ROM

vía Internet

•

•

•

En nuestro caso lo haremos por la1 y la 2

Caso 1:

Metemos el CD, los últimos dos CDque generalmente están los rpm,

Y buscamos el archivo dhcpd en Fedora 5 que se encuentra en el CD

#4

E:\Fedora\RPMS\dhcp-3.0.3-26.i386.rpm

Creamos una carpeta dhcpd en/home y lo pasamos a esta nueva

carpeta

/home/dhcpd/ dhcp-3.0.3-26.i386.rpm

rpm -i dhcp-3.0.3-26.i386.rpm

Autor:Tommy Ponce Lopez

[email protected]

País: HONDURAS

Nivel de estudios: Licenciatura o profesional | Área de estudio:

Ingenieria Industrial y de Sistema Computacional | Objectivo(s):

Uno de mis objetivos en esta comunidad aportar en esta

comunidad, y aprender mas de la Web, como también de las

Base de Datos | Experiencia laboral: Telecomunicaciones |

Conocimientos:

primero Ada95,

c/c++,VC.NET,VB.NET y lo mas fuerte para mi Java en J2SE,

J2EE,PHP,ASP.NET MySql, Postgres, DreamWeaver, HTML, XML,

Linux, Apache Tomcat, Apache y entre herramientas Industriales

MS Project2003, WinQsb, promodel, arena | Idioma(s): Español

y 70% de Ingles

empezamos

por

lo

Este es una material sobre la implementación, configurar el

DHCPD como compartir la red.

Además le agradezco mucho al Sr. Fredy Ramírez por su ayuda.

Introducción:

Revisión del DHCPD

Instalación del DHCPD

Configuración del DHCPD

3

Configurar dos tarjetas de red

Parámetros

Declaraciones

}

Podemos utilizar esta sentencia para dar los parámetros específicos

de una subred, además es sentencia le permite al servidor de dhcp

saber si una dirección dada pertenece o no a dicha subred.

range direccion_mas baja direccion_mas_alta;

Esta sentencia nos permite especificar cual es el rango de

direcciones ip que serán entregadas a los clientes de forma

dinámica.

Guardamos los cambios dhcpd.confy luego iniciamos el servicio

servicedhcpd start

4. Configurar los Iptables

Para configurar los Iptables

iptables es la herramienta que nos permite configurar las reglas del

sistema de filtrado de paquetes del kernel de Linux, desde su versión

2.4 (en 2.2 era ipchains). Con esta herramienta, podremos crearnos

un firewall adaptado a nuestras necesidades.

Su funcionamiento es simple: a iptables se le proporcionan unas

reglas, especificando cada una de ellas unas determinadas

características que debe cumplir un paquete.

Además, se especifica para esa regla una acción o target. Las reglas

tienen un orden, y cuando se recibe o se envía un paquete, las reglas

se recorren en orden hasta que las condiciones que pide una de ellas

se cumplen en el paquete, y la regla se activa realizando sobre el

paquete la acción que le haya sido especificada.

Estas acciones se plasman en los que se denominan targets, que

indican lo que se debe hacer con el paquete. Los más usados son

bastante explícitos: ACCEPT, DROP y REJECT, pero también hay otros

que nos permiten funcionalidades añadidas y algunas veces

interesantes: LOG, MIRROR...

En cuanto a los paquetes, el total del sistema de filtrado de paquetes

del kernel se divide en tres tablas, cada una con varias chains a

lasque puede pertenecer un paquete, de la siguiente manera.

Para remover las reglas de los iptables utilice estos comandos

Es más que todo para dejarlos como venían por defecto:

Aquí ya se habrá instalado eldhcpd

Caso 2:

Montamos el cdrom

Creamos una carpeta dhcpd en/home y lo pasamos a esta nueva

carpeta

/home/dhcpd/ dhcp-3.0.3-26.i386.rpm

rpm -i dhcp-3.0.3-26.i386.rpm

Aquí ya se habrá instalado el dhcpd

3. Configuración de las Redes

Ifconfig eth0 xxx.xxx.xxx.xxx netmask xxx.xxx.xxx.xxx (IP y Mascara

subred)

route add default gw xxx.xxx.xxx.xxx (Puerta de enlase determinada)

Y lo mismo par la eth1. Ahora nos vamos para /etc

[root@serv-mysql-2 /]# cd etc

[root@serv-mysql-2 etc]# vidhcpd.conf

Y el Scripts

# DHCP Server Configuration file.

# see/usr/share/doc/dhcp*/dhcpd.conf.sample

#

ddns-update-style interim;

ignore client-updates;

shared-network eth1 {

subnet 192.168.1.0 netmask 255.255.255.0 {

option routers 192.168.1.1;

option subnet-mask 255.255.255.0;

option broadcast-address 192.168.1.255;

option domain-name "Servidor-linux2";

option domain-name-servers 192.168.1.1, XX.245.10.6,

199.202.55.2;

option netbios-name-servers XX.245.58.250;

range192.168.1.30 192.168.1.252;

default-lease-time 21600;

max-lease-time 43200;

}

}

Nota:

shared-network nombre {

Parámetros

Declaraciones

}

Esta sentencia se utiliza para especificar que varias subredes

comparten físicamente

la misma red. Los parámetros y

declaraciones que se introduzcan aquí afectaran a todas las

subredes que englobe.

subnet dirección netmask mascara_de _red {

4

iptables -F

iptables -t nat –F

Has de tener habilitado el servicio de reenvió de paquetes.

[root@serv-mysql-2 etc]# visysctl.conf

Importante que este en uno

# Controls IP packet forwarding

net.ipv4.ip_forward = 1

echo 1 > /proc/sys/net/ipv4/ip_forward

y luego para que este todo bien

[root@serv-mysql-2 /]# service network restart

Con esto podemos comprobar que valor tiene el archivo virtual

de forwarding

cat /proc/sys/net/ipv4/ip_forward

Debe de arrojar un "1"

Crear el iptables

•

•

•

•

•

•

•

•

•

•

•

Configurar dos tarjetas de red

service Iptables restart

Empecemos con las reglas del nat e iptables

nat: Tabla referida a los paquetes enrutados en un sistema con

Masquerading

PREROUTING: Para alterar los paquetes según entren

OUTPUT: Para alterar paquetes generados localmente antes de

enrutar

POSTROUTING: Para alterar los paquetes cuando están a punto para

salir

La especificación de reglas se hace con los siguientes parámetros

(especificando aquellos que se necesite):

-p [proto

Crear cuenta

Crear cuenta

Comentarios de: MYGNET magazine 11 - CONFIGURAR DOS TARJETAS DE RED UNA PÚBLICA Y UNA PARA LAN INTERNO (0)

No hay comentarios