Publicado el 17 de Mayo del 2018

632 visualizaciones desde el 17 de Mayo del 2018

623,4 KB

10 paginas

Creado hace 11a (18/06/2012)

Manual para crear

Llaves Públicas y Privadas

Con GnuPG

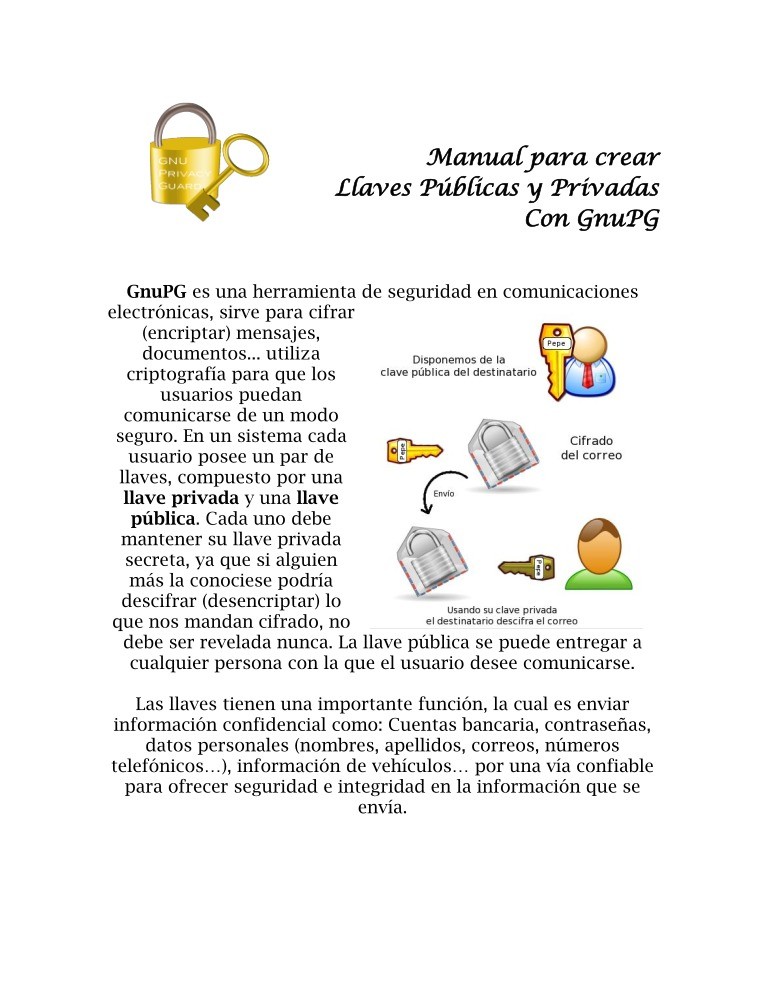

GnuPG es una herramienta de seguridad en comunicaciones

electrónicas, sirve para cifrar

(encriptar) mensajes,

documentos... utiliza

criptografía para que los

usuarios puedan

comunicarse de un modo

seguro. En un sistema cada

usuario posee un par de

llaves, compuesto por una

llave privada y una llave

pública. Cada uno debe

mantener su llave privada

secreta, ya que si alguien

más la conociese podría

descifrar (desencriptar) lo

que nos mandan cifrado, no

debe ser revelada nunca. La llave pública se puede entregar a

cualquier persona con la que el usuario desee comunicarse.

Las llaves tienen una importante función, la cual es enviar

información confidencial como: Cuentas bancaria, contraseñas,

datos personales (nombres, apellidos, correos, números

telefónicos…), información de vehículos… por una vía confiable

para ofrecer seguridad e integridad en la información que se

envía.

Pasos para Crear un par de llaves

(Privada y Pública)

1.) Lo primero que hay que hacer es verificar si el paquete

GnuPG esta instalado. De lo contrario lo instala de esta manera:

Luego se actualiza con: aptitude update

2.) Una vez que se tiene GnuPG instalado el siguiente paso

es crear nuestra llave pública y privada. Para hacerlo hay que

usar:

3.) Saldrán cuatro opciones de las cuales debe seleccionar

una con el numero que acompaña la de su preferencia.

Al ser la primera vez que se ejecuta nos crea un directorio en el

que guardara el fichero de configuración así como los archivos

secring.gpg y pubring.gpg. En el primero se almacenaran las

llaves privadas y en el segundo las llaves públicas.

Teniendo en cuenta que:

RSA: Es un sistema criptográfico de llave pública desarrollado

en 1977. Es el primer y más utilizado algoritmo de este tipo y

es válido tanto para cifrar como para firmar digitalmente. La

seguridad de este algoritmo radica en el problema de la

factorización de números enteros. Los mensajes enviados se

representan mediante números, y el funcionamiento se basa en

el producto, conocido, de dos números primos grandes elegidos

al azar y mantenidos en secreto.

DSA y Elgamal: Una llave DSA/ElGamal le permite no solo

firmar documentos, sino también cifrar archivos.

DSA/RSA (solo firmar): Se habla de firma electrónica cuando la

identificación es altamente fiable y permite detectar cualquier

alteración del documento no autorizada beneficio a que los

dispositivos empleados en la creación de la firma son seguros,

por cumplir determinadas exigencias técnicas, y porque el

Prestador de Servicios de Certificación que ha intervenido está

acreditado como tal.

4.) A continuación, se elije el tamaño de la llave: el mínimo

es de 1024 bits, el establecido por defecto es de 2048 bits, el

mayor tamaño sugerido es de 4096 bits. ¿Qué tamaño prefiere?

Nuevamente, el establecido por defecto es suficiente para la

mayoría de los usuarios, y representa un nivel de seguridad

''extremadamente'' poderoso. Si desea el de 2048 bits presione

enter.

5.) Ahora específica el tiempo de validez que Ud. desee

tenga su llave. Ejemplo: Un valor de 1y, hace que la llave sea

válida durante un año. (Puede modificar esta fecha de expiración

luego que la llave haya sido generada, si cambió de parecer.)

6.) Antes que el programa le pida información para la

firma, aparece el siguiente mensaje. .

Ingrese “s” para continuar.

7.) Ahora pregunta nuestro nombre y apellidos, dirección

de correo y un comentario para la llave. Una vez introducidos

todos los datos nos muestra cual es nuestro ID de usuario que

lo crea a partir de los datos que le hemos introducido antes.

Luego pregunta si queremos cambiar algún dato o si están bien

los datos. Si están correctos respondemos "V" y sigue adelante el

proceso.

8.) Por último se pregunta cual va a ser su “frase

contraseña” para nuestra llave privada. No hay límite para la

longitud de una contraseña, y ésta debe ser escogida con sumo

cuidado. Desde un punto de vista de seguridad, la contraseña

que desbloquea la llave privada es uno de los puntos más

débiles en GnuPG (y en otros sistemas de cifrado de llave

pública), ya que es la única protección que tiene el usuario si

alguien se apoderara de su llave privada. Para una contraseña lo

ideal es que no se usen palabras de un diccionario, y que se

mezclen mayúsculas y minúsculas, dígitos, y otros caracteres.

Una buena contraseña es crucial para el uso seguro de GnuPG.

9.) Luego saldrá lo siguiente:

Espere unos minutos para que finalice el proceso.

10.) Es aquí cuando culmina.

11.) Para ver las llaves públicas que tenemos disponibles

hay que hacerlo con el comando gpg --list-keys. Esto lo que hace

listar

llaves que hay disponibles dentro del fichero

pubring.gpg.

las

12.) Para ver las llaves privadas que tenemos disponibles

hay que hacerlo con el comando gpg --list-secret-keys. Esto lo

que haces listar las llaves que hay disponibles dentro del fichero

secring.pgp.

13.) Borrar llaves de los anillos

Se llama anillos a los archivos en los que se guardan las llaves

públicas y las privadas. Generalmente donde se guardan las

llaves públicas es el archivo pubring.gpg y en el que se guardan

las llaves secretas secring.gpg. Si se quiere borrar alguna llave

primero hay que borrar la llave privada y después la pública. Si

se intenta borrar primero la llave pública y esta tiene asociada

una llave privada da un mensaje de error.

Para borrar llaves privadas se hace con el comando

gpg --delete-secret-key ClaveID

Para borrar llaves públicas se hace con el comando

gpg --delete-key ClaveID

Para conocer más acerca de la herramienta y sus funciones

puede usar el comando: gpg --help

14.) Exportar llaves

Las llaves se pueden exportar a ficheros para que las podamos

distribuir entre la gente que queremos que nos cifre o firme

cosas o bien porque vamos a formatear el equipo y necesitamos

salvarlas.

Para exportar la llave pública se hace poniendo:

Se debe colocar el símbolo “>” y el nombredeldocumento.asc o

txt. Luego se abre con cualquier editor desde la consola (nano,

vi...) y aparecerá algo como esto:

Para exportar la llave privada se haría poniendo:

Y se abre de la misma manera, donde aparecerá algo como esto:

15.) Importar Llaves

Si queremos importar la llave de una amigo lo hacemos de esta

manera:

Si se quiere importar llaves nuevas porque por ejemplo hemos

formateado el equipo y queremos volver a tener nuestras llaves

las importamos con el comando gpg --import Llave. En el

apartado anterior se han salvado las llaves pública y privada

pues ahora vamos a importarlas. Primero importamos la pública

y luego la privada.

16.) Cifrar mensajes

Si se quiere cifrar mensajes, nos dirigimos a la carpeta que

contiene el documento y se coloca:

También se puede cifrar un fichero (carpeta) con la opción

–output nombredelfichero.

17.) Descifrar mensajes

Para descifrar el mensaje que hemos cifrado antes debemos

ubicarnos en la carpeta donde se encuentra el archivo cifrado, se

coloca el comando –o luego el nombre del archivo donde se

guardara lo descifrado, seguido del documento cifrado. También

pedirá introducir la contraseña.

NOTA

Para utilizar GnuPG de forma gráfica y no tener que estar

escribiendo los comandos podemos encontrar para KDE el

programa KGPG y para Gnome el programa SeaHorse. Hay

algunos clientes de correo que también soportan GnuPG como

Evolution o Mozilla Thunderbird al que hay que ponerle el

plugin Enigmail para que tenga soporte de GnuPG.

En el caso de que nuestro entorno de trabajo sea Windows

podemos usar el programa Gpg4win que lo podemos

descargar de la siguiente dirección: http://www.gpg4win.org/

Si tenemos un dispositivo con Android entonces podemos

usar APG para poder realizar tareas de encriptación:

https://market.android.com/details?id=org.thialfihar.android.

apg

Crear cuenta

Crear cuenta

Comentarios de: Manual para crear Llaves Públicas y Privadas con GnuPG (0)

No hay comentarios