Publicado el 29 de Noviembre del 2018

600 visualizaciones desde el 29 de Noviembre del 2018

346,4 KB

19 paginas

Creado hace 11a (20/07/2013)

Revisión de Privacidad

Recolección de Documentos

Revisión de la Inteligencia Competitiva

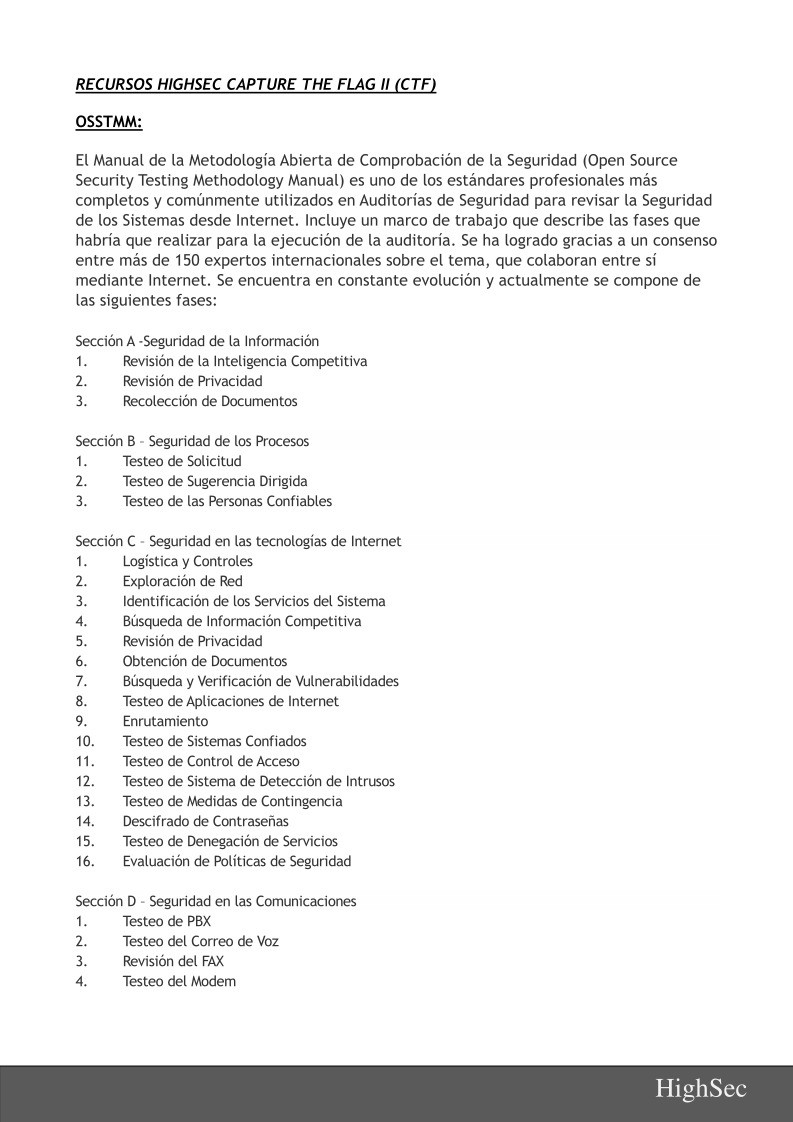

RECURSOS HIGHSEC CAPTURE THE FLAG II (CTF)

OSSTMM:

El Manual de la Metodología Abierta de Comprobación de la Seguridad (Open Source

Security Testing Methodology Manual) es uno de los estándares profesionales más

completos y comúnmente utilizados en Auditorías de Seguridad para revisar la Seguridad

de los Sistemas desde Internet. Incluye un marco de trabajo que describe las fases que

habría que realizar para la ejecución de la auditoría. Se ha logrado gracias a un consenso

entre más de 150 expertos internacionales sobre el tema, que colaboran entre sí

mediante Internet. Se encuentra en constante evolución y actualmente se compone de

las siguientes fases:

Sección A -Seguridad de la Información

1.

2.

3.

Sección B – Seguridad de los Procesos

1.

2.

3.

Sección C – Seguridad en las tecnologías de Internet

1.

2.

3.

4.

5.

6.

7.

8.

9.

10.

Búsqueda y Verificación de Vulnerabilidades

Identificación de los Servicios del Sistema

Búsqueda de Información Competitiva

Testeo de Aplicaciones de Internet

Testeo de las Personas Confiables

Testeo de Sugerencia Dirigida

Testeo de Sistemas Confiados

Obtención de Documentos

Testeo de Solicitud

Logística y Controles

Exploración de Red

Revisión de Privacidad

Enrutamiento

Testeo de Sistema de Detección de Intrusos

Descifrado de Contraseñas

Testeo de Control de Acceso

Testeo de Denegación de Servicios

Testeo de Medidas de Contingencia

11.

12.

13.

14.

15.

16.

Sección D – Seguridad en las Comunicaciones

1.

2.

3.

Evaluación de Políticas de Seguridad

Testeo del Correo de Voz

Revisión del FAX

Testeo de PBX

Testeo del Modem

4.

HighSec

�Verificación de Radiación Electromagnética (EMR)

Sección E – Seguridad Inalámbrica

1.

2.

3.

4.

5.

Verificación de Redes Inalámbricas [802.11]

Verificación de Redes Bluetooth

Verificación de de Entrada Inalámbricos

Verificación de Dispositivos de Mano Inalámbricos

6.

7.

8.

9.

Verificación de Comunicaciones sin Cable

Verificación de Dispositivos de Vigilancia Inalámbricos

Verificación de Dispositivos de Transacción Inalámbricos

Verificación de RFID

Verificación de Sistemas Infrarrojos

Revisión de Privacidad

Revisión de Perímetro

Revisión de monitoreo

10.

11.

Sección F – Seguridad Física

1.

2.

3.

4.

5.

6.

Revisión de Entorno

Revisión de Ubicación

Evaluación de Controles de Acceso

Revisión de Respuesta de Alarmas

Descarga

http://www.isecom.org/mirror/OSSTMM.3.pdf

HighSec

�NMAP:

Name:

nmap — Herramienta de exploración de redes y de sondeo de seguridad / puertos

Synopsis:

nmap [ <Tipo de sondeo> ...] [ <Opciones> ] { <especificación de objetivo> }

Descripción:

Nmap (“mapeador de redes”) es una herramienta de código abierto para exploración de

red y auditoría de seguridad. Se diseñó para analizar rápidamente grandes redes, aunque

funciona muy bien contra equipos individuales. Nmap utiliza paquetes IP "crudos" («raw»,

N. del T.) en formas originales para determinar qué equipos se encuentran disponibles en

una red, qué servicios (nombre y versión de la aplicación) ofrecen, qué sistemas

operativos (y sus versiones) ejecutan, qué tipo de filtros de paquetes o cortafuegos se

están utilizando así como docenas de otras características. Aunque generalmente se

utiliza Nmap en auditorías de seguridad, muchos administradores de redes y sistemas lo

encuentran útil para realizar tareas rutinarias, como puede ser el inventariado de la red,

la planificación de actualización de servicios y la monitorización del tiempo que los

equipos o servicios se mantiene activos.

La salida de Nmap es un listado de objetivos analizados, con información adicional para

cada uno dependiente de las opciones utilizadas. La información primordial es la “tabla

de puertos interesantes”. Dicha tabla lista el número de puerto y protocolo, el nombre

más común del servicio, y su estado. El estado puede

ser open (abierto), filtered (filtrado), closed (cerrado), o unfiltered (no filtrado).

Abierto significa que la aplicación en la máquina destino se encuentra esperando

conexiones o paquetes en ese puerto. Filtrado indica que un cortafuegos, filtro, u otro

obstáculo en la red está bloqueando el acceso a ese puerto, por lo que Nmap no puede

saber si se encuentra abierto o cerrado. Los puertos cerrados no tienen ninguna

aplicación escuchando en los mismos, aunque podrían abrirse en cualquier momento. Los

clasificados como no filtrados son aquellos que responden a los sondeos de Nmap, pero

para los que que Nmap no puede determinar si se encuentran abiertos o cerrados. Nmap

informa de las combinaciones de estado open|filtered y closed|filtered cuando no puede

determinar en cuál de los dos estados está un puerto. La tabla de puertos también

puede incluir detalles de la versión de la aplicación cuando se ha solicitado detección de

versiones. Nmap ofrece información de los protocolos IP soportados, en vez de puertos

abiertos, cuando se solicita un análisis de protocolo IP con la opción (-sO).

Además de la tabla de puertos interesantes, Nmap puede dar información adicional

sobre los objetivos, incluyendo el nombre de DNS según la resolución inversa de la IP, un

listado de sistemas operativos posibles, los tipos de dispositivo, y direcciones MAC.

Puede ver un análisis típico con Nmap en Example 1, “Ejemplo típico de análisis con

Nmap”. Los únicos parámetros de Nmap que se utilizan en este ejemplo son la opción -A,

que habilita la detección de sistema operativo y versión, y la opción -T4 que acelerar el

proceso, y después el nombre de los dos objetivos.

HighSec

�EJEMPLO 1. Ejemplo típico de análisis con Nmap

# nmap -A -T4 scanme.nmap.org saladejuegos

Starting nmap ( http://www.insecure.org/nmap/ )

Interesting ports on scanme.nmap.org (205.217.153.62):

(The 1663 ports scanned but not shown below are in state: filtered)

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 3.9p1 (protocol 1.99)

53/tcp open domain

70/tcp closed gopher

80/tcp open http Apache httpd 2.0.52 ((Fedora))

113/tcp closed auth

Device type: general purpose

Running: Linux 2.4.X|2.5.X|2.6.X

OS details: Linux 2.4.7 - 2.6.11, Linux 2.6.0 - 2.6.11

Uptime 33.908 days (since Thu Jul 21 03:38:03 2005)

Interesting ports on saladejuegos.nmap.org (192.168.0.40):

(The 1659 ports scanned but not shown below are in state: closed)

PORT STATE SERVICE VERSION

135/tcp open msrpc Microsoft Windows RPC

139/tcp open netbios-ssn

389/tcp open ldap?

445/tcp open microsoft-ds Microsoft Windows XP microsoft-ds

1002/tcp open windows-icfw?

1025/tcp open msrpc Microsoft Windows RPC

1720/tcp open H.323/Q.931 CompTek AquaGateKeeper

5800/tcp open vnc-http RealVNC 4.0 (Resolution 400x250; VNC TCP port: 5900)

5900/tcp open vnc VNC (protocol 3.8)

MAC Address: 00:A0:CC:63:85:4B (Lite-on Communications)

Device type: general purpose

Running: Microsoft Windows NT/2K/XP

OS details: Microsoft Windows XP Pro RC1+ through final release

Service Info: OSs: Windows, Windows XP

Nmap finished: 2 IP addresses (2 hosts up) scanned in 88.392 seconds

Opciones misceláneas

Esta sección describe algunas opciones importantes (y no tan importantes) que no

encajan realmente en ningún otro sitio.

-6 (Activa el sondeo IPv6)

Nmap tiene soporte IPv6 para la mayoría de sus funcionalidades más populares desde

2002. En particular, tiene soporte de: sondeo ping (TCP-only), sondeo connect() y

detección de versiones. La sintaxis de las órdenes es igual que las habituales salvo que

debe especificar la opción -6 Por supuesto, debe utilizarse la sintaxis IPv6 si se indica

una dirección en lugar de un nombre de sistema. Una dirección IPv6 sería parecida a

3ffe:7501:4819:2000:210:f3ff:fe03:14d0, por lo que se recomienda utilizar nombres de

equipo. La salida es igual que en los otros casos.

HighSec

�Lo único que distingue que esta opción está habilitada es que se muestran las

direcciones IPv6 en la línea que indica los “puertos de interés”.

Aunque IPv6 no se está utilizando en todo el mundo, sí que se utiliza mucho en algunos

países (generalmente asiáticos) y muchos sistemas operativos modernos lo soportan.

Tanto el origen como el objetivo de su sondeo deben estar configurados para utilizar

IPv6 si desea utilizar Nmap con IPv6. Si su ISP (como sucede con la mayoría) no le da

direcciones IPv6, puede encontrar gestores de túneles gratuitos en muchos sitios y

funciona bien con Nmap. Una lista de gestores está en Wikipedia. Los túneles IPv6 a IPv4

(«6to4») son también otro método muy popular y gratuito.

-A (Opciones de sondeos agresivos)

Esta opción activa algunas opciones avanzadas y agresivas. Aún no he decidido qué

significa exactamente. Actualmente esto activa la detección de sistema operativo (-O) y

el análisis de versiones (-sV). Aunque se añadirán más opciones en el futuro. La idea es

que esta opción active un conjunto de opciones para evitar que los usuarios de Nmap

tengan que recordar un número de opciones muy elevado. Esta opción sólo activa

funcionalidades, no afecta a las opciones de temporización (como -T4) o de depuración

(-v) que quizás desee activar también.

--datadir <nombre_directorio> (Indica la ubicación de un archivo de datos de Nmap)

Nmap obtiene algunos datos especiales al ejecutarse de los archivos llamados nmap-

service-probes, nmap-services, nmap-protocols, nmap-rpc, nmap-mac-prefixes, y nmap-

os-fingerprints. Nmap buscará primero estos ficheros en el directorio que se especifique

con la opción --datadir (si se indica alguno). Los archivos que no se encuentren allí se

buscarán en el directorio especificado por la variable de ent

Crear cuenta

Crear cuenta

Comentarios de: RECURSOS HIGHSEC CAPTURE THE FLAG II (0)

No hay comentarios