Publicado el 14 de Enero del 2017

1.161 visualizaciones desde el 14 de Enero del 2017

4,2 MB

7 paginas

Creado hace 11a (13/10/2013)

CRIPTOGRAFÍA HISPANOAMERICANA DURANTE EL SIGLO XVI

María PALLÁS FERNÁNDEZ

1. QUÉ ES LA CRIPTOGRAFÍA.

La palabra criptografía proviene de los términos griegos κρυπτος, que significa ‘secreto’, y γραϕος, ‘escritura’,

por lo que podría interpretarse etimológicamente como el estudio de lo oculto, de lo escondido. Su definición

contemporánea la considera una ciencia cuyo objeto de estudio son los problemas teóricos relacionados con

la seguridad en el intercambio de mensajes en clave entre un emisor y un receptor a través de un canal de

comunicación.

Se divide en dos grandes ramas: la criptografía propiamente dicha, ocupada del cifrado de mensajes en

clave y del diseño de criptosistemas, y el criptoanálisis, que trata de descifrar los mensajes en clave, rom-

piendo así su criptosistema.

Es una disciplina muy antigua, sus orígenes se remontan al nacimiento de nuestra civilización. Los chi-

nos, indios, persas, babilonios y egipcios, entre otros pueblos, poseían ya signos convencionales que eran

equivalentes a las grafías de sus alfabetos, con los que transmitían órdenes a sus emisarios, en especial du-

rante los períodos bélicos.

En origen su único objetivo era proteger la confidencialidad de informaciones militares y políticas, mante-

ner en secreto un mensaje. Sin embargo, en la actualidad es una ciencia que no sólo persigue la privacidad

de los datos, sino que busca además garantizar su autenticación.

No se trata sólo de ocultar la existencia de un mensaje, sino sobre todo de ocultar su significado, un pro-

ceso que se conoce como codificación. La criptografía tuvo también un uso personal cuando a algún particu-

lar le interesaba que la información del documento sólo llegase a la persona a quien iba destinado.

Comúnmente los textos codificados se adaptan a los formularios propios de la correspondencia privada o

de las notas empleadas en la administración. Sin embargo, se eluden muchas veces los tratamientos protoco-

larios, los saludos, la intitulación, la dirección y la data. En función de esta particularidad, su descifrado o

extracción del texto claro, que solía correr a cargo de un oficial bien capacitado, se podía presentar al recep-

tor en una hoja aparte o bien sobre el propio papel original.

Los tres tipos de sistemas de cifrado desarrollados a lo largo de la historia son:

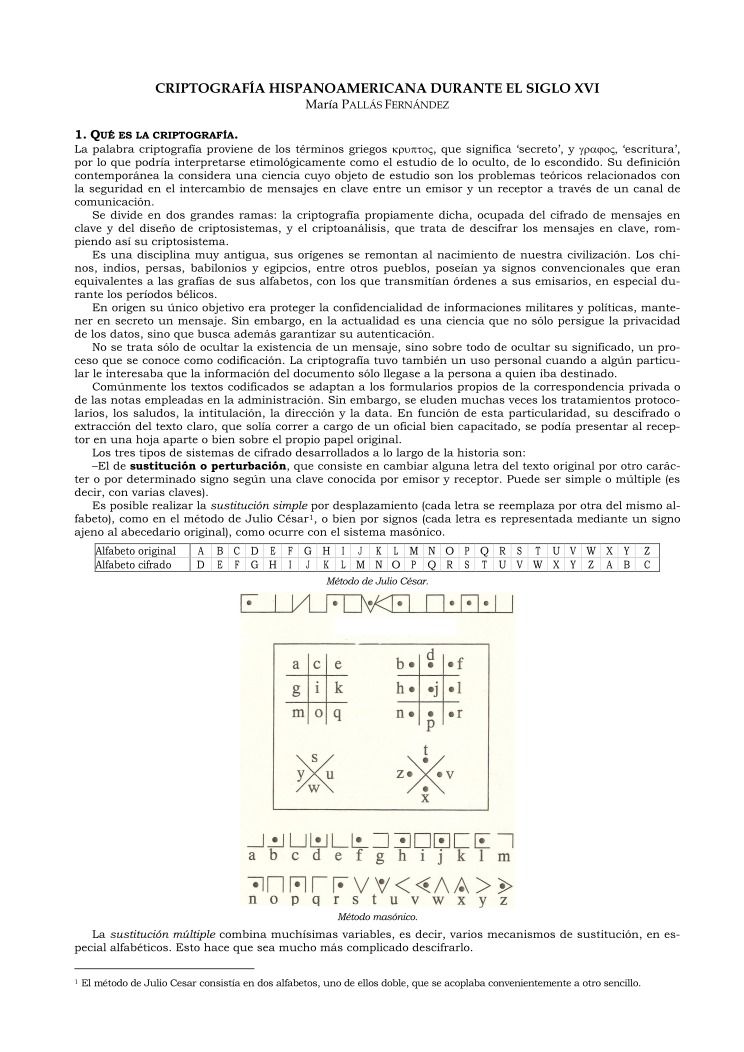

–El de sustitución o perturbación, que consiste en cambiar alguna letra del texto original por otro carác-

ter o por determinado signo según una clave conocida por emisor y receptor. Puede ser simple o múltiple (es

decir, con varias claves).

Es posible realizar la sustitución simple por desplazamiento (cada letra se reemplaza por otra del mismo al-

fabeto), como en el método de Julio César1, o bien por signos (cada letra es representada mediante un signo

ajeno al abecedario original), como ocurre con el sistema masónico.

Alfabeto original

Alfabeto cifrado

A B C D E F G H

D E F G H

I

T U V W X Y Z

T U V W X Y Z A B C

I

J K L M N O P Q R S

J K L M N O P Q R S

Método de Julio César.

Método masónico.

La sustitución múltiple combina muchísimas variables, es decir, varios mecanismos de sustitución, en es-

pecial alfabéticos. Esto hace que sea mucho más complicado descifrarlo.

1 El método de Julio Cesar consistía en dos alfabetos, uno de ellos doble, que se acoplaba convenientemente a otro sencillo.

�166

MARÍA PALLÁS FERNÁNDEZ

Un ejemplo es el método de la tabla llana de Tritemio2.

–El segundo mecanismo es la transposición, que consistía en alterar el orden de las letras, sílabas o pa-

labras de un texto con arreglo a una clave que el emisor y el receptor conocían. Pueden emplearse claves

sencillas o muy complicadas.

Para poder descifrar estos códigos se necesita una tabla con la distribución de las letras ocultas del do-

cumento que se quiere cifrar, en forma de líneas horizontales y columnas. Según como estén distribuidas las

letras, las tablas se clasifican en normales, inversas, alternas o inversas alternas.

Hay muchos ejemplos, como el del escítalo3.

O el de Richelieu, en el que el texto se codifica con una clave numérica adjudicando un número a cada le-

tra; una vez terminada la cifra, se le añadirá otro número, y así sucesivamente. Por último, el mensaje se

distribuye según el orden de los números, con lo que el destinatario deberá estar al corriente de la clave nu-

mérica para poder descifrarlo.

Entre los sistemas de trasposición múltiple podemos citar el de Soudart.

–Y por último, los sistemas de ocultación, que esconden cierta información dentro del documento sin que

sea visible aparentemente, como ocurre con las tintas invisibles. En la antigüedad se empleaba el método

Método de Soudart.

2 La tabla llana de Tritemio consta de varios alfabetos diferentes dispuestos tal y como aparece en la figura.

3 El escítalo estaba formado por dos varas idénticas, una para el emisor y otra para el receptor. Se colocaba en la varilla una tira,

normalmente papiro o de cuero, y se escribía a lo largo de ella. Luego se quitaba y se enviaba al receptor quien, para su descifra-

do, lo colocaba en su propia varilla. Se uso en las Guerras del Peloponeso.

�CRIPTOGRAFÍA HISPANOAMERICANA DURANTE EL SIGLO XVI

167

llamado del mensajero: se rapaba la cabeza de una persona, se escribía sobre el cuero cabelludo y, cuando le

crecía de nuevo el pelo, partía en busca del destinatario.

2. CRIPTOGRAFÍA MODERNA.

Persiguió componer algoritmos de cifrado extremadamente complejos, pues las claves más sencillas y suscep-

tibles de ser resueltas mediante un análisis estadístico de frecuencias, eran fácilmente descifrables. Para

solventar este problema, utilizaron los homófonos y las nulas.

Los cifrados homofónicos4 emplean alfabetos con más grafías que el normal de 26 letras. Para ello se aña-

den algunas más, que corresponden a los caracteres con mayor frecuencia de aparición en una determinada

lengua.

En la Edad Moderna la mayoría de las veces se utilizaban cifrarios monoalfabéticos: la clave, una vez ele-

gida, no se modificaba a lo largo de toda la operación.

Ejemplo:

Alfabeto original

Alfabeto cifrado

a b c d e

t u v w x y z

H R J O Y D I Q T Z S L M E U N B K W A F P C X G V

j k l m n o P q

f g h

i

r

s

Se empezó a utilizar además el cifrado mediante dos o más alfabetos, alternándolos, para aumentar la di-

ficultad de desciframiento en caso de interceptación del mensaje: se pasa así de cifrarios monoalfabéticos a

cifrarios polialfabéticos5. En el siglo XVI el francés Blaise de Vigenère desarrolló la teoría de la criptología

polialfabética, lo que hoy se denomina tablero de Vigenère.

Una ventaja de este segundo sistema es que una misma letra puede cifrarse de varias formas posibles. El

inconveniente es que hay que tener en cuenta en la clave cómo se distribuyen los distintos alfabetos emplea-

dos.

En el siglo XVI, en particular durante el reinado de Felipe II, España atravesó un período de expansión a

nivel internacional, con la apertura de embajadas y legaciones diplomáticas en multitud de lugares. Este

hecho, unido a las continuas guerras y a la inestabilidad política, provocó un enorme incremento en el uso de

la criptografía, que se convirtió en una ciencia muy necesaria. A lo largo del siglo XVII, con el retroceso políti-

co y militar de la monarquía hispánica, decayó también el empleo de mensajes cifrados.

3. SITUACIÓN POLÍTICA. LA RELACIÓN ENTRE ESPAÑA E HISPANOAMÉRICA.

Desde finales del siglo XV y durante todo el Quinientos, la Corona española constituyó un imperio de dimen-

sión universal cuyos acontecimientos clave fueron: la conquista del Caribe (durante la década de 1490 y pri-

meros de 1500), la conquista de México (en la década de 1520), la conquista de Perú (en 1530), las Filipinas

(1560), y la anexión de Portugal con la consiguiente anexión del África, el lejano Oriente y Brasil (1580). La

dispersión por todo el globo terráqueo de los territorios incorporados a la monarquía hispánica dio origen a la

conocida frase “el imperio donde nunca se pone el sol”.

Los castellanos del siglo XVI se veían a sí mismos como un pueblo elegido, y por tanto superior, que tenía

como misión de evangelizar, las nuevas tierras de América: el mayor deber y la mayor responsabilidad de

Castilla era la difusión y defensa de la cristiandad.

La conquista y colonización de América durante el siglo XVI permitió que Castilla se convirtiera en una

gran potencia, pero también trajo consecuencias económicas, administrativas y psicológicas no siempre posi-

tivas. Cuando llegó la hora de hacer frente a los pagos, resultó muy difícil, desembocando en una situación

de malestar general, incluso podría decirse que de fracaso.

4. SISTEMAS CRIPTOGRÁFICOS USADOS EN HISPANOAMÉRICA.

En relación a Hispanoamérica, los métodos de cifrado guardan un gran paralelismo con los utilizados en la

Península, y es que la génesis de la pasigrafía6 indiana, como es lógico, se encuentra en suelo hispano. Con el

fin de impedir que ciertos despachos importantes cayesen en manos enemigas se tomaron diversas preven-

ciones y así, además de remitir el documento por triplicado o cuadruplicado, se codificaba. Es más, como

afirma Guillermo Lohmann, la dificultad en la elaboración de las claves aumentaba si se quería encubrir in-

formación a potencias extranjeras.

Los descubridores, conquistadores, colonizadores o libertadores de América emplearon diferentes meca-

nismos de cifrado para asegurar el secreto de sus mensajes, con particular incidencia en el período de la

emancipación. Fue e

Crear cuenta

Crear cuenta

Comentarios de: Criptografía hispanoamericana durante el Siglo XVI (0)

No hay comentarios