Nº 26 -- P.V.P. 4,5 EUROS

62000

8 4 1 4 0 9 0 2 0 2 7 5 6

PP

AA

SS

OO

PP A S OA S Oaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa

a

EDITORIAL: EDITOTRANS S.L.

C.I.F: B43675701

PERE MARTELL Nº 20, 2º - 1ª

43001 TARRAGONA (ESPAÑA)

Director Editorial

I. SENTIS

E-mail contacto

[email protected]

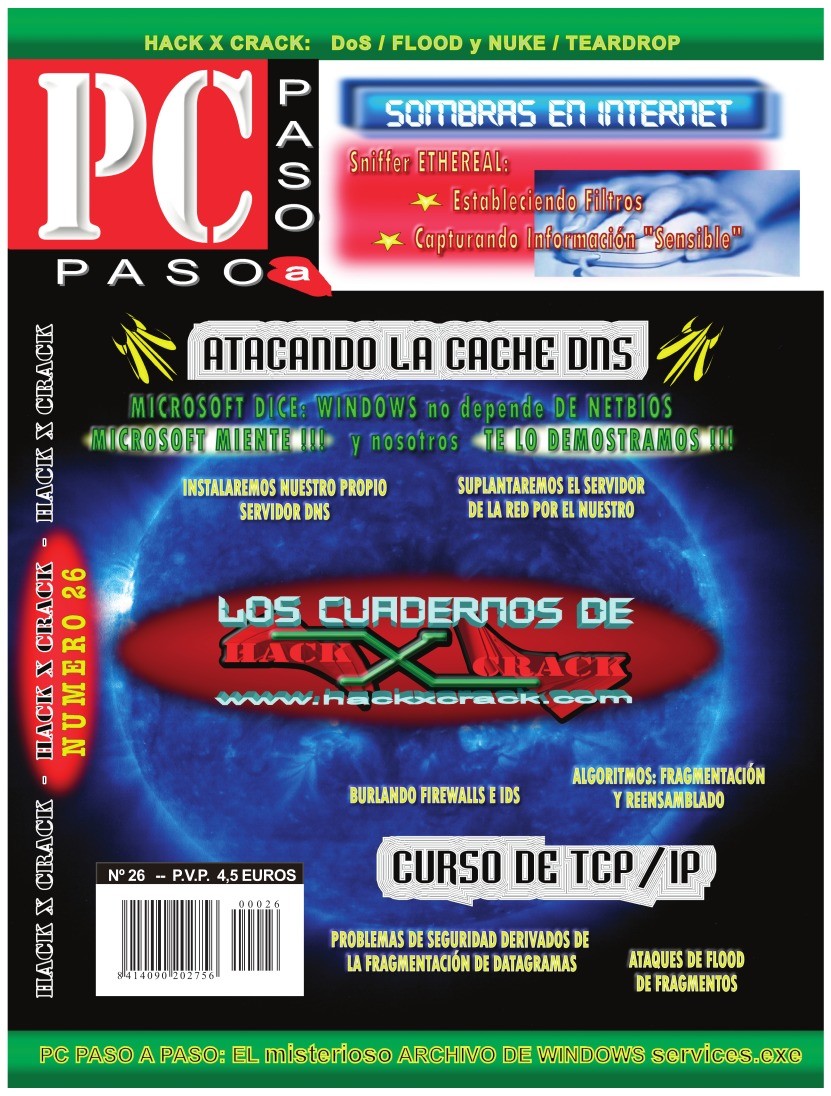

Título de la publicación

Los Cuadernos de HACK X CRACK.

Nombre Comercial de la publicacíón

PC PASO A PASO

Web: www.hackxcrack.com

Dirección: PERE MARTELL Nº 20, 2º - 1ª.

43001 TARRAGONA (ESPAÑA)

Director de la Publicación

J. Sentís

E-mail contacto

[email protected]

Diseño gráfico:

J. M. Velasco

E-mail contacto:

[email protected]

Redactores

AZIMUT, ROTEADO, FASTIC, MORDEA, FAUSTO,

ENTROPIC, MEIDOR, HASHIMUIRA, BACKBONE,

ZORTEMIUS, AK22, DORKAN, KMORK, MAILA,

TITINA, SIMPSIM... ... ... ... ...

¿Quieres insertar publicidad en PC PASO A

PASO? Tenemos la mejor relación precio-

difusión del mercado editorial en España.

Contacta con nosotros!!!

Contacto redactores

[email protected]

Sr. Ruben Sentis

Tfno. directo: 652 495 607

Tfno. oficina: 977 24 84 10

FAX: 977 24 84 12

E-mail:

[email protected]

Colaboradores

Mas de 130 personas: de España, de Brasil, de

Argentina, de Francia, de Alemania, de Japón y

algún Estadounidense.

t - Snif ff erer ss

4 Sombras en Int erer nene t - Snif

4 Sombras en Int

11 5 A

5 A tt acando a la Cache de DNS

acando a la Cache de DNS

43 Colabora con PC P ASO A P

43 Colabora con PC P

44 4 CURSO DE T

4 CURSO DE T CP/IP - F

Dat

7 Consigue lo Númer os Atrasados

66 7 Consigue lo Númer

os Atrasados

ASO A PASOASO

CP/IP - F ragment

Dat agramas

agramas

ragment ación de

ación de

E-mail contacto

[email protected]

Imprime

I.G. PRINTONE S.A. Tel 91 808 50 15

DISTRIBUCIÓN:

SGEL, Avda. Valdeparra 29 (Pol. Ind.)

28018 ALCOBENDAS (MADRID)

Tel 91 657 69 00 FAX 91 657 69 28

WEB: www.sgel.es

TELÉFONO DE ATENCIÓN AL CLIENTE: 977 22 45 80

Petición de Números atrasados y Suscripciones (Srta. Genoveva)

HORARIO DE ATENCIÓN: DE 9:30 A 13:30

(LUNES A VIERNES)

© Copyright Editotrans S.L.

NUMERO 26 -- PRINTED IN SPAIN

PERIOCIDAD MENSUAL

Deposito legal: B.26805-2002

Código EAN: 8414090202756

PIDE LOS NUMEROS ATRASADOS EN --> WWW.HACKXCRACK.COM

- Sniffando La Red - Formas de Detección - Utilidades para la Deteccion

- Ethereal: Descripción, Capturando Tráfico, Estableciendo Filtros

- Capturando Informacion Sensible - Telnet vs Secure Shell

Sniffers, espiando la red.

Puede resultar muy curioso pensar en la cantidad de

información que circula por Internet en un momento dado,

pero todavía más increíble resulta ver lo poco en serio se

toma mucha gente la seguridad informática... cada segundo

hay una gran cantidad de tráfico circulando delante de

nuestras narices de forma insegura, tráfico que cualquiera

puede capturar sin excesivo esfuerzo, esto incluye todo

tipo de información sensible como contraseñas de cuentas

de correo, servidores ftp, web, cuentas de usuario, datos

bancarios e información personal que por supuesto no

queremos que nadie pueda obtener sin nuestro

consentimiento.

Pero ¿qué es exactamente un sniffer? ¿En qué consiste el

"Sniffing"? Para decirlo de una manera simple consiste en

robar y espiar digo - monitorear - el flujo de información

que circula libremente por la red...

Maneras para sniffar una conexión hay muchas y aquí y

Pero te hablaré de otra gran

ahora las vamos a ver

cantidad de cosas y por supuesto de la manera para

protegerte de estos "voyeurs" informáticos que lejos de lo

que pueda parecer no es tarea fácil.

De hecho, aunque a algunos les cueste creerlo, los sniffers

o analizadores de tráfico están muy implantados en Internet,

violando la privacidad de las personas en la red. Como

claro ejemplo está el caso del DCS1000 (alias Carnivore)

del FBI, una especie de supersniffer que al mas puro

estilo gran hermano nos vigila a todos. Por todo ello,

debemos estar preparados para protegernos en la medida

de lo posible y cifrar siempre todas nuestras comunicaciones.

Jejeje Me parece que tenemos más de un lector

e s p e c i a l m e n t e c u r i o s o q u e ya s e e s t á f r o t a n d o

l a s m a n o s . . . s e r á m e j o r q u e e m p e c e m o s c o n

e l a r t í c u l o

1 . - N o c i o n e s f u n d a m e n t a l e s

Nosotros vamos a tratar el tema principalmente

en el marco de lo que son las redes Ethernet, por lo que

antes de ponernos a "curiosear" debemos tener muy claros

algunos conceptos, ya que no es bueno ir por ahí sin saber

(Muchos de

lo que se hace

ante todo profesionalidad

estos temas ya se han tratado en números anteriores de

la revista por lo que os aconsejo echarles un vistazo).

La red Ethernet

La red Ethernet fue desarrollada por la compañía Xerox

pionera en las redes LAN (redes de área local) que se

puede implementar básicamente utilizando cable coaxial,

fibra óptica o par trenzado. Existen diversas topologías

disponibles, por ejemplo, cuando se utiliza la fibra óptica

la topología será de estrella y cuando usemos cable coaxial

la topología será de bus.

La idea fundamental: una red Ethernet nos permite de

alguna manera poder compartir una conexión y poder

conectar varias computadoras entre si.

Protocolo ARP

Al enviar un paquete de información la cabecera de dicho

paquete contiene la dirección de la máquina destino. De

hecho, para que dos hosts en una red local se puedan

comunicar es necesario realizar una asociación entre las

direcciones de red (direcciones IP) y las direcciones

físicas (direcciones MAC). Serán las direcciones físicas

(MAC) de las tarjetas de red las que identifican

unívocamente a un host (PC) en una red de área local.

Para asociar direcciones de red (IPs) con direcciones físicas

(MACs) existe un protocolo llamado "Address Resolution

Protocol" o Protocolo de Resolución de Direcciones (desde

ahora ARP) y que dentro del modelo OSI se sitúa en el

nivel de enlace o acceso a la red.

!

Modelo OSI...

Modelo OSI

en el curso TCP/IP y la serie RAW de

esta misma revista se ha tratado en profundidad este

tema. Si eres un nuevo lector, puedes pedir los números

atrasados en www.hackxcrack.com

Página 4

PC PASO A PASO Nº 26

Aprendiendo a escuchar por la Red - Sniffer's

¿Cómo funciona? Bueno, en la práctica cada host (PC)

contiene una tabla en la que se asocia una dirección de red

(IP) con una dirección física (MAC) y, mediante ARP se va

actualizando dinámicamente usando broadcast a la red.

broadcast ---> Simplificando mucho y para los que no

siguen habitualmente la revista, broadcast es cuando un

host (PC) emite una petición a todos los demás host (PCs)

de la red.

Si un host A quiere comunicarse con otro host B buscará

en su tabla ARP la dirección IP del host B y a partir de ahí:

tarjeta de forma unívoca, es decir, no existen en el planeta

dos tarjetas de red con la misma MAC.

Para comprender esto bien nada mejor que destripar una

dirección MAC. Bajo entornos Linux nos basta con ejecutar

ifconfig como usuario privilegiado para obtener la

información sobre las interfaces de red y configurarlas.

Si trabajamos en un entorno Window$ XP, 2K o 2k3

abriremos una Ventana de Comandos (Menú Inicio --->

Todos los Programas ---> Accesorios ---> Símbolo del

sistema o Menú Inicio ---> Ejecutar ---> escribir cmd.exe

y aceptar) y teclearemos la siguiente orden:

Si tiene la IP en su tabla, puede obtener la dirección

física (MAC) asociada y comunicarse.

C:\>ipconfig /all

Si no la tiene, mal asunto, tendrá que enviar una

petición ARP a toda la red (broadcast) indicando en esa

petición la IP de la cual solicita la dirección física (MAC).

A continuación se te mostrará mucha información y si

dispones de un adaptador Ethernet podrás observar, entre

otras cosas, algo similar a esto:

Cuando un host (host B) recibe la solicitud y ve que en

esa solicitud figura su IP, actualizará su propia tabla ARP

e indicará al solicitante (host A) su dirección física

(MAC). Ahora el host A actualiza su tabla ARP y ya

puede comunicarse con el host B sin problemas.

Es importante saber que el resto de hosts (PCs) de la

red que recibieron la petición ARP ignoran el paquete,

solo responderá el que tenía la IP consultada por el host A.

Tened en cuenta que los mensajes ARP enviados así, lo

hacen en el campo de datos de las tramas Ethernet. Aunque

yo siempre os hablo aquí de paquetes (a lo bestia) con el

fin de simplificar las explicaciones. Por último comentar

que existe una variante del ARP llamado Reverse ARP

que lo que hacer es permitir a una máquina obtener su IP

c o n o c i e n d o s i m p l e m e n t e s u d i r e c c i ó n f í s i c a .

Os dejo aquí el formato del mensaje ARP.

MAC y direcciones físicas

Hemos hablado de direcciones físicas (MACs). Vamos a

detallar el tema un poco más.

Media Access Control (MAC) o Control de Acceso al Medio

es una especie de sello que tienen TODAS las tarjetas de

red. Ese sello son unos numeritos que identifican a cada

Dirección física. . . . . . . : 00-0C-29-17-D3-C4

En este caso se trata de la dirección MAC de mi tarjeta de

red. Como ves las direcciones MAC se expresan como 12

dígitos en formato hexadecimal y tienen una longitud de

48 bits de los cuales los 6 primeros comenzando por la

izquierda, esto es, 00-0C-29 (24 bits) identifican al fabricante

y son un identificador único organizativo.

Aunque raramente, a veces a las direcciones MAC se les

llama BIA (Burned-in) ya que están grabadas en la

memoria ROM de la tarjeta NIC.

!

¿Puede "falsearse"...

¿Puede falsearse (modificarse) la MAC de una

Tarjeta de Red? La respuesta es SI, y es lo más fácil

del mundo.

Normalmente las tarje

Crear cuenta

Crear cuenta

Comentarios de: PC Paso a Paso - 26 (0)

No hay comentarios