Los Temas más visitados de Otros

Listado de los Temas más visitados durante los últimos 30 días

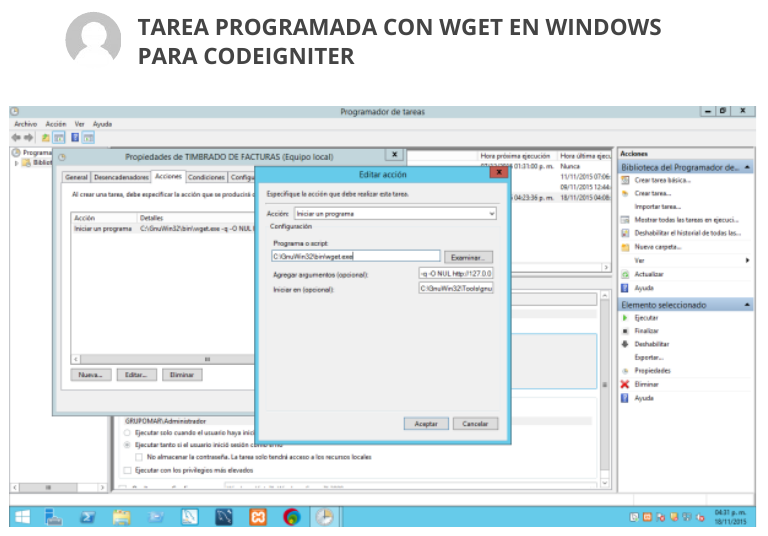

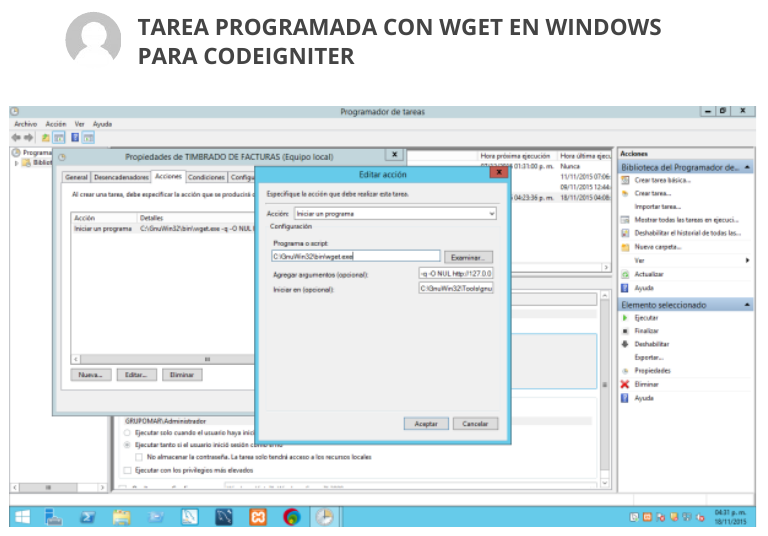

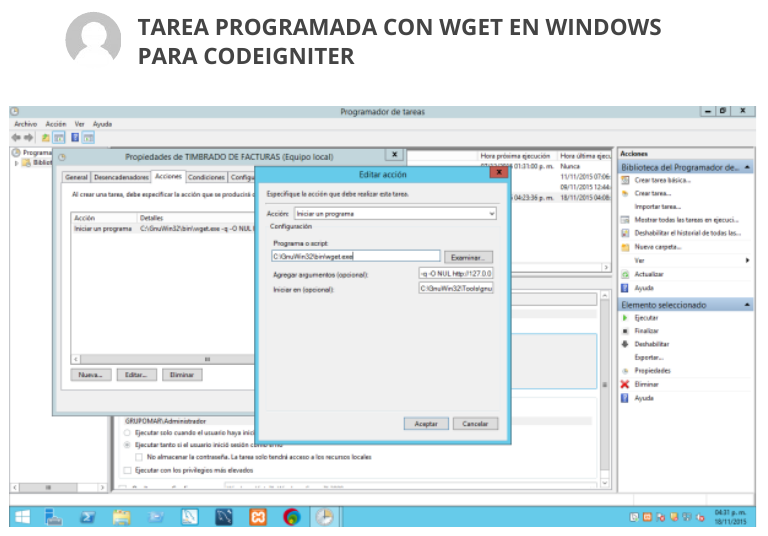

En este tutorial vamos a aprender como utilizar el binario Wget para Linux en Windows

Instalación de un entorno de desarrollo integrado (IDE): Eclipse.

En este post tutorial vamos a ver cómo extraer el contenido de un documento PDF para poder manejarlo a tu antojo. Nos será útil cuando nos manden trabajos pesados que consistan en copiar el contenido de un PDF a otro formato diferente. Para ello, usaremos la librería PDFBox en Java.

Índice de Contenidos:

Introducción

Entorno

Cómo añadir PDFBox a nuestro proyecto

Cómo extraer el contenido de un PDF línea por línea

Conclusiones

Recursos

Creo que la tecnología, al igual que cualquier otro instrumento de la civilización, no es más que "un medio" para conseguir "algo". Pero este "algo" cuya solución se nos ofrece, esa finalidad o razón que "justifica" cada nuevo avance, se nos presenta siempre ligada a nuestra felicidad con la promesa de que tendremos menos tiempo de trabajo, más comodidad, más horas de ocio,... en definitiva mayor "calidad de vida" (moderno concepto que, aunque discutible, cada uno puede definir a su gusto y calificar, en consecuencia, su propia existencia)...

Conseguir enlaces es una de las tareas más laboriosas y aburridas del posicionamiento en buscadores. En ocasiones, se convierte en un trabajo monótono y repetitivo, que en la mayor parte de los casos, no tiene demasiado éxito. Se intentarán describir las formas más comunes de buscar enlaces de nuestro interés, con la idea de mejorar el posicionamiento para búsquedas concretas. No hay ningún caso especial, ni ninguna fórmula mágica, sin horas de dedicación para la construcción de nuestra popularidad web, esta estrategia fallará, como cualquier otra. No es necesario seguir los pasos 1 a 1 por el tiempo que esto podría llevar, pero para un éxito en las búsquedas más competitivas, sería recomendable seguir todos los puntos, localizando todos los enlaces posibles.

Pasos para la Instalación de AnyDesk en Linux

Si llegaste aquí es porque ya sabes lo que es un sitio web y puede que tengas algunas nociones de cómo se diseña, pero ¿haz pensado que alguien tiene que definir el sitio antes de diseñarlo? Alguien tiene que definir cuál va a ser el contenido del sitio, sus objetivos, herramientas, cómo se llamarán los botones y en qué posición éstos van a estar, cómo se va a relacionar el usuario con el sitio. Todas éstas son tareas propias de la Arquitectura de la Información y el diseño de la Experiencia de Usuario, que en este caso trataremos de manera indistinta.

Internet ha llegado a todo el mundo y todos quieren tener su sitio web y se lanzan a producirlo, muchos fracasan por falta de una buena arquitectura o poco conocimiento de su audiencia.

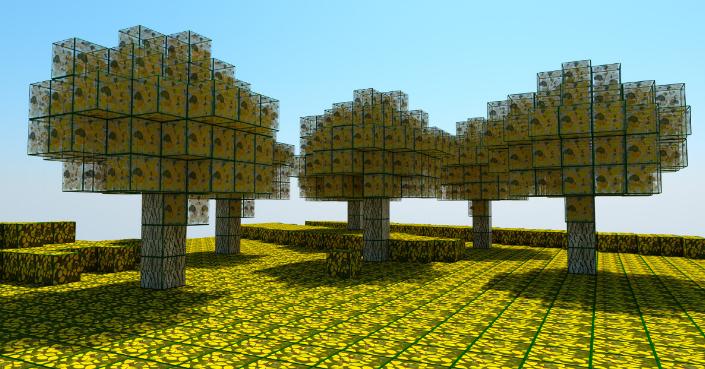

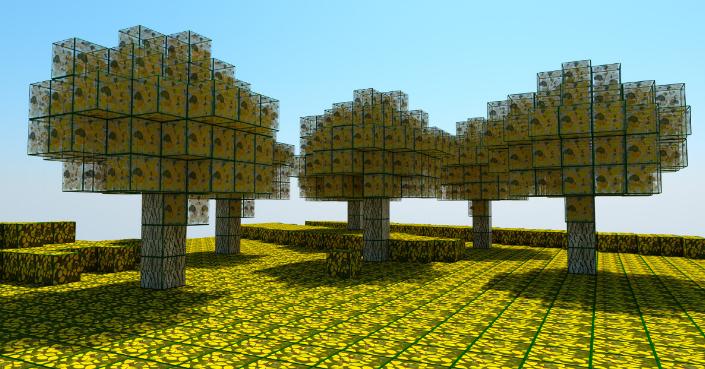

Inducción matemática - Principios

El modo multijugador en línea es considerado el núcleo de Minecraft, pero para esta modalidad en la que intervienen varios jugadores es necesario contar con un servidor que representa la puerta de entrada al mundo de Minecraft. Los servidores disponibles se diferencian entre sí tanto por sus modos de juego como por el número de jugadores. Como usuario, tienes la posibilidad de escoger el juego que te interese en los servidores de acceso público que figuran en las listas de servidores Minecraft, pero como tal no tienes ninguna influencia sobre las condiciones del juego, ya que estas son establecidas por su administrador.

La única forma de disfrutar de una experiencia de juego a medida se consigue creando tu propio servidor de Minecraft. Solo así puedes establecer cuántos usuarios y quiénes tienen acceso a tu universo, así como configurar el modo de juego y otros ajustes de acuerdo con tus preferencias. ¿Cómo se configura un servidor de Minecraft y qué tipo de servidor es más adecuado para ello?

Índice de contenidos:

1.- Servidor de Minecraft: ¿servidor propio o alquilado?

2.- ¿Cuáles son los requisitos del sistema de un servidor de Minecraft?

3.- Alquilar un servidor de Minecraft con IONOS: ¿qué servidor cubre mejor tus necesidades?

4.- Crear un servidor de Minecraft: explicación paso a paso (Windows server)

Viendo últimamente bastantes posts en la lista de correo de bulma me sorprende que mucha gente utilize programas como el x(1)/l(2)/a(3)-mule para conectar a la red edonkey teniendo el MLDonkey(4) como programa estrella en este aspecto. No soy ningún experto de MLDonkey por lo que sólo me limitaré a dar los 4 pasos necesarios para tener el bichillo a punto para trabajar.

La última moda del MP3 son las radios en Internet basadas en streams MP3. El streaming es simplemente una captura de una fuente de sonido en directo y su transmisión a otro lugar. Basicamente se utiliza la arquitectura cliente-servidor de toda la vida. Su funcionamiento se compone de tres partes, una que captura el audio a través de la tarjeta de sonido de un ordenador y lo comprime, otra que hace de servidor de estos datos y por último, una parte cliente que incluye un software capaz de descodificar ese stream de datos desde la red y reproducirlo en el ordenador que recibe la información. Este método permite la reproducción del sonido mientras se está transmieitndo a través de la red. No se necesita todo el fichero de audio para empezar a escucharlo, ya que se van transmitiendo pequeños segmentos del mismo que se van descomprimiendo y reproduciendo uno detrás de otro dando la impresión de estar escuchando un único segmento de datos. De hecho, estos no se almacenan en nuestro disco duro, ya que una vez son reproducidos son elimanados (a no se que queramos expresamente almacenar un sonido o canción en este formato). En este caso, los clientes son reproductores de MP3 que soporten streams MP3, como por ejemplo Winamp para Windows, que se conectan a un puerto determinado del servidor. Este servidor actúa como broadcast (emisora) de sonido, es decir, va “reproduciendo” los MP3 y dándolos a todos los clientes que se conecten a él. En nuestro caso vamos a tratar los basados en MP3 y en contreto el SHOUTcast, el servidor de la casa fabricante de Winamp, que se puede utilizar sin limitación alguna siempre que se uso no vaya a ser comercial.

Ejemplo visual de una configuración de los ajustes en Winmx.

Características, pros y contras de las dos arquitecturas.

GoodSync es la solución perfecta para tener copia de todos los ficheros importantes, desde imágenes a hojas de cálculo, pasando por el correo electrónico, contactos o textos. Este artículo te enseña como hacerlo.

Como mínimo todos los visores deben soportar todos los caracteres gráficos del alfabeto latino definido en el ISO Latin-1 (ISO 8859-1), que permiten escribir textos en la mayoría de los idiomas occidentales. De los caracteres de control, sólo están permitidos tres: tabulador, salto de línea y retorno de carro (códigos 9, 10 y 13 respectivamente). Como muchos sistemas tienen distintos juegos de caracteres ASCII, se han definido dos mecanismos para representar los caracteres especiales usando solamente el ASCII de 7 bits: el uso de referencias numéricas y una tabla de nombres (mnemotécnicos) para algunos de ellos.

Cubriremos el comercio electrónico, con sus vicisitudes, éxitos y fracasos, para centrarnos en estrategias empresariales de e-business y más concretamente del tránsito tecnológico que conlleva pasar de un modelo a otro.

En este manual aprenderás a subir y bajar archivos al servidor, vía Ftp, en vez de vía Http, qué es un cliente ftp y que cliente ftp utilizar, etc... Realizado en formato pdf y dispuesto en zip. El archivo pdf viene protegido con una clave que encontrarás incluida en un archivo de texto dentro del zip.

Pasos para la configuración de WinMX. En formato html.

Trabajar con UTF-8 es una recomendación en HTML, pero no todos los proyectos vienen utilizando ese juego de caracteres. Cómo realizar una conversión de un proyecto entero, cambiando en masa el juego de caracteres de todos sus archivos, por medio de varias herramientas.

En este artículo veremos cómo podemos enviar la información al navegador directamente en XML y que sea éste mediante la XSLT que le indiquemos, el que lo presente como si fuese un documento HTML. Muy práctico

Una excepción es causada por la ocurrencia de un error durante el tiempo de ejecución de un programa, cuando se produzca el error diremos que se eleva una excepción.

En este articulo conocerás mucho mas acerca de este tema.

Normas sobre la escritura del código fuente. Como funciona. Realizado en pdf.

Documento en formato doc con algunas ideas básicas de Testing. Interesante guía a seguir en el control y detección de errores, así como en el cálculo del coste generado debido a esto.

Este artículo presenta una configuración recomendada para distribuir Exchange 2000 Server para Internet y forma parte de la serie Exchange al día. Al limitar el acceso a Internet a una máquina y restringir todos los mensajes entrantes de Internet a un único punto de entrada, esta configuración protege la intranet al tiempo que permite el acceso a Internet. Ofrece a las organizaciones más pequeñas un acceso a Internet directo y protegido sin la sobrecarga que supone un servidor de seguridad.

Este artículo presenta la aplicación informática TestGip, creada por miembros del Centro de Investigación Gestión e Ingeniería de Producción de la Escuela Politécnica Superior de Alcoy. TestGIP es una aplicación con la cual el profesor de la asignatura puede diseñar exámenes Tipo Test de respuesta múltiple con la posibilidad de anexar información Multimedia tanto a la pregunta como a las posibles respuestas.

Tomar la dirección IP de un cliente para tratar de individualizarlo es un método muy usado por la mayoría de los programas de Internet. Este método (que funcionó muy bien durante varios años), en el escenario actual de Internet ya no funciona, dando lugar a grandes confusiones. Este arículo describe detalladamente las razones de este cambio de escenario, y presenta las soluciones que pueden adoptar los programadores y webmasters para recobrar la exactitud perdida.

Estudio de la consistencia de los tableros del buscaminas y del sistema de Kaye para elaborar configuraciones de buscaminas empleando circuitos lógicos.

Lo que se va a tratar en este apartado no atañe en exclusiva a Java, sino a la programación orientada a objetos (POO) en general. Esta manera de programar hace referencia a que la realidad se modela a través de objetos, cada uno de los cuales tiene rasgos que nos permiten identificarlos. Así ,por ejemplo, nuestra bicicleta puede ser blanca, ser de montaña; podrá estar parada, en movimiento... Y todo ello nos permite diferenciarla de la bicicleta de nuestro...

¿Al publicar tu aplicación obtienes el mensaje de error “Tu aplicación no cumple el requisito 4.1.”? Este error obtenido en el informe de una certificación de una aplicación enviada a la Tienda de Windows se debe a que la aplicación requiere una directiva de privacidad.

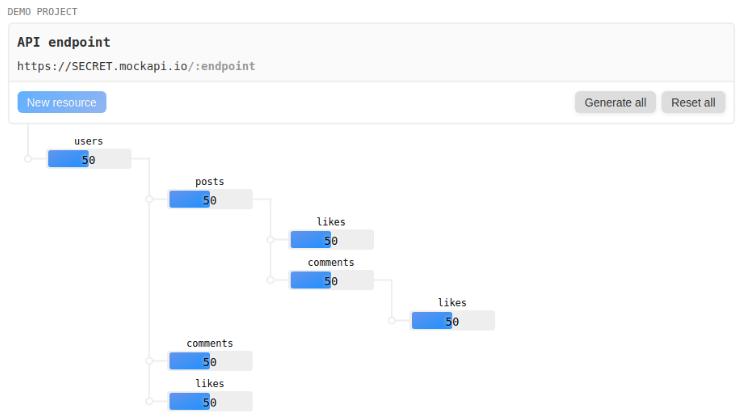

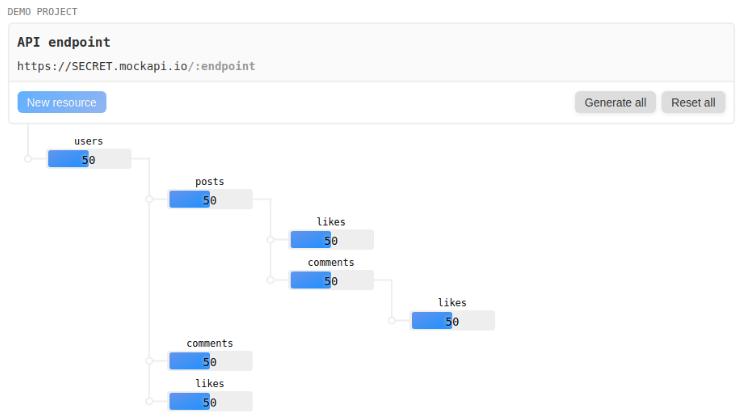

Si estamos en los primeros momentos del desarrollo de una aplicación web, móvil o escritorio y necesitamos contar con el acceso a los datos suministrados por nuestra futura API, podemos montar de forma rápida una API REST falsa (fake REST API).

Podemos necesitar también tener acceso a una API para realizar una demo, un prototipo, o simplemente, afrontar un side project para probar o aprender alguna nueva funcionalidad.

Seguramente, el desarrollo una API para acceso, consulta y edición de datos la esté desarrollando a la vez el equipo de backend de nuestra empresa. Otra posibilidad, es que vaya a ser facilitada por el cliente en algún momento del desarrollo. Estos son un par de motivos por las puede que no contemos desde un primer momento con los endpoints sobre los que montar nuestro proyecto.

Si no queremos complicarnos mucho la vida, aunque como veremos no es demasiado costoso montar tu propia API de pruebas, existen páginas que nos dan la posibilidad de acceder a este tipo de recursos. He llegado a usar mockapi y me ha parecido realmente buena.

Tarea programada con wget en windows para codeigniter

Tarea programada con wget en windows para codeigniter