Promedio de descarga/visualización de los códigos de Redes

Listado de los códigos con más promedio de visualizaciones realizadas por día desde su publicación en la web.

Este articulo trata de los componentes que componen la red que podriamos montar para establecer una conexión entre varios ordenadores.

Artículo que detalla brevemente el funcionamiento del protocolo de red TCP/IP y su implementación en Windows.

El sobrenombre Bluetooth de la tecnología que discutiremos en esta investigación es un nombre tomado de un Rey Danés del siglo 10, llamado Harald Blåtand (Bluetooth), que fue famoso por sus habilidades comunicativas, y por haber logrado el comienzo cristianización en su cerrada sociedad Vikinga. La iniciativa Bluetooth tiene como objetivo aumentar la efectividad de las comunicaciones entre cortas distancias, tanto en el área de trabajo como en los espacios públicos. Las bases de ésta investigación estarán en orientar al lector para darle una idea concreta de qué se trata la tecnología, cómo funciona, cómo está diseñada y cómo se está usando ahora y a futuro. Haremos cierto énfasis en las tecnologías competentes para dar una mejor perspectiva del campo de acción de Bluetooth y de cómo compite o se complementa con ellas. Para terminar, daremos una impresión general del estado de Bluetooth y en sus posibilidades a futuro.

- Introduccion

- Qué es Bluetooth

- Problemas y Desventajas

- Competencia de Bluetooth

- Aplicaciones de Bluetooth

- Conclusiones

- Referencias utilizadas

Articulo con el que aprenderás a utilizar la aplicación Netcat. En formato pdf. Contiene 19 páginas.

Artículo mediante el cual podrás aprender facilmente a configurar una red punto a punto.

Articulo en el que se detallan los pasos necesarios para configurar un servidor y cliente terminal. En formato pdf de 12 páginas.

- Planear

- Instalar Servicios de Terminal Server

- Modo de administración remoto

- Modo de servidor de aplicaciones

- Instalar Licencias de Servicios de Terminal Server

- Configurar Terminal Services

- Crear Usuario

- Conectar

- Agregar programas

- Configuración del cliente

- Create client disk

- Instalar software de cliente Terminal

Los cables más utilizados son el par trenzado (UTP), el cable coaxial y la fibra óptica. El cable coaxial fue uno de los primeros que se usaron, pero el par trenzado ha ido ganando popularidad. El cable de fibra óptica se utiliza cuando es importante la velocidad, si bien los avances producidos en el diseño de las tarjetas de interfaz de red permiten velocidades de transmisión sobre cable coaxial o par trenzado por encima de lo normal. Actualmente el cable de fibra óptica sigue siendo a mejor elección cuando se necesita una alta velocidad de transferencia de datos.

Una red local (LAN: Local Area Network) está constituida por un conjunto de ordenadores independientes interconectados entre sí, dentro de unos límites geográficos, de tal manera que pueden comunicarse y compartir recursos.

1. Introducción

2. Definiciones y características

3. método de transmisión

4. Medio de transmisión

4.1. Cable coaxial

4.1.1. Tipos de cable coaxial

4.2. Cable bifilar o par trenzado

4.3. Fibra óptica

5. Topología

5.1. Bus lineal

5.2. Estrella

6. Características de las redes locales más conocidas

En este artículo vamos a explicar cómo montar nuestra red inalámbrica WiFi paso a paso, y cómo utilizarla para compartir la conexión a Internet.

En esta entrega veremos cómo montar una red 802.11 en casa y aclararemos algunos conceptos.

Artículo en el que se detallan los pasos mas importantes a seguir para realizar una conexión entre dos PCs por puerto serie o paralelo.

Hay varias buenas opciones compitiendo por captar su atención en el Mercado de redes para casas y empresas pequeñas. En este artículo se describen.

En este artículo veremos cómo conseguir conectar un equipo Ubuntu a red Windows 10 en nuestra res LAN doméstica. El uso compartido de archivos es una de las acciones más interesantes que podemos realizar en nuestro equipo, de esta forma podremos copiar y pegar archivos desde distintos equipos, ya sea mediante una conexión LAN a través de switch, router o mediante Wi-Fi.

Un sistema de cableado estructurado es la infraestructura de cable destinada a transportar, a lo largo y ancho de un edificio, las señales que emite un emisor de algún tipo de señal hasta el correspondiente receptor. En este artículo se hace un repaso teórico de sus características más importantes.

Este documento técnico forma parte de la serie correspondiente a los marcos de Microsoft Enterprise Services (ES). Para obtener una lista completa de estas publicaciones, consulte el sitio Web de ES en http://www.microsoft.com/trainingandservices/default.asp?PageID=enterprise. Este documento técnico describe las prácticas recomendadas para la administración de cambios, configuraciones y problemas que identificó el Consejo Asesor del Centro de datos (DCAC, Data Center Advisory Council). Quienes lean este documento deben conocer ya las notas del producto "Microsoft Operations Framework Executive Overview" (Introducción ejecutiva a Microsoft Operations Framework), que contiene información general importante acerca de este tema.

Articulo de introducción a la estructura de la RDSI, protocolo Lap D de la capa de enlace de datos y protocolo de la capa de red.

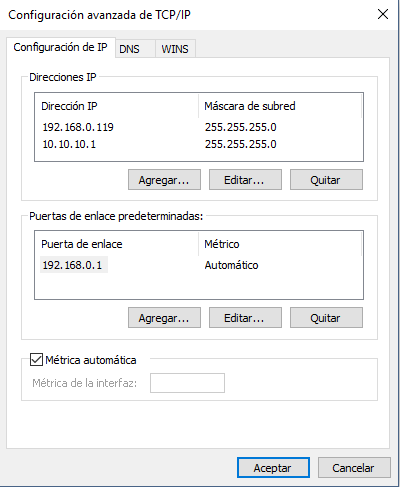

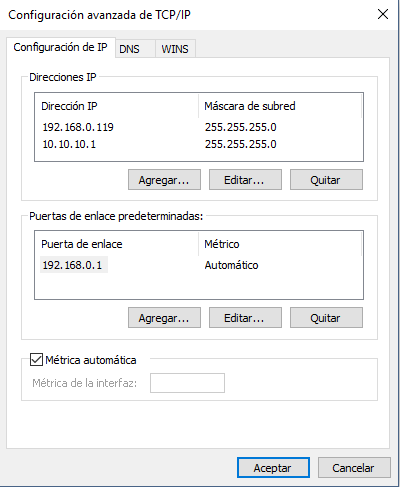

Pasos para configurar dos o mas direcciones IP en nuestro Windows 10

Decir que Google Drive no es más que una plataforma de almacenamiento en la nube es quedarse un poco corto. A parte de guardar nuestros archivos, también podemos abrirlos y reproducir los vídeos, imágenes y audio online sin necesidad de ningún otro programa. Además, podemos acceder a Drive desde cualquier dispositivo, tanto móvil, tablet como PC. Ahora mismo nos puede parecer de lo más normal, pero lo cierto es que hace no tantos años algo así nos habría parecido una auténtica locura.

Con la aparición del núcleo 2.2, todas las funciones de filtrado de paquetes, masquerading, forwarding, etc, han sido integradas en el núcleo, creándose un sistema unificado de administración de los filtros de red: IP-Chains. En este artículo vamos a describir su filosofía y funcionamiento, así como proceder a realizar una serie de configuraciones sencillas.

Millones de hosts se encuentran conectados a Internet. ¿Cómo se consigue mantener la pista de todos ellos cuando pertenecen a tantos países, redes y grupos administrativos distintos? Dos piezas básicas de infraestructura mantienen todo eso junto: el sistema de nombres de dominio (DNS, del inglés Domain Name System), cuya función es saber quién es cada host, y el sistema de enrutado de Internet, que se encarga de conocer cómo están conectados. Este artículo hace referencia a la porción que supone el DNS en ese sistema.

Artículo en el que se explican las diferentes lineas DSL que existen junto con sus caracerísticas y definición.

Articulo donde se detallan todos los comandos de los modems AT

Componentes fisicos de la red

Componentes fisicos de la red