Si tienes una red compuesta de máquinas con sistemas Windows y Linux, seguro que quieres intercambiar archivos entre ellas.

No te preocupes, lo puedes lograr fácilmente utilizando la herramienta Samba. De esta aplicación destacamos que es open source, y nos permite acceder a los recursos compartidos, incluyendo archivos, carpetas, impresoras, etc.

En este artículo, veremos cómo instalar y configurar Samba como un sistema de almacenamiento de archivos para los sistemas operativos Windows y Linux. También como acceder a los archivos compartidos desde los sistemas cliente Linux y Windows.

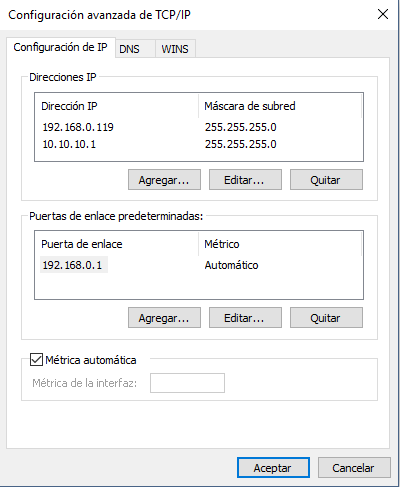

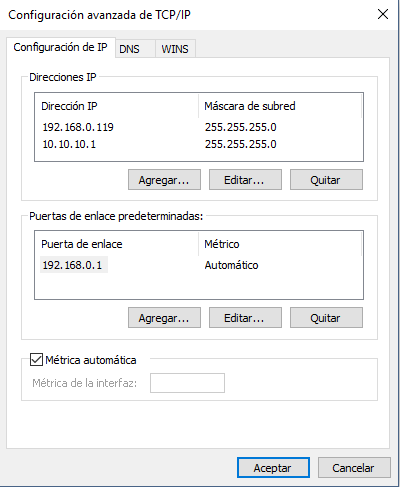

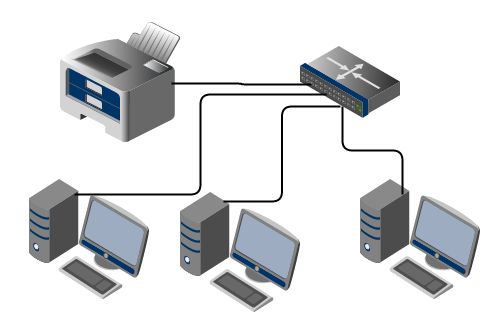

Debes tener en cuanta un detalle, para acceder a los recursos compartidos el servidor y el sistema del cliente deben operar en la misma subred IP.

En este artículo, usaremos como servidor un Ubuntu 18.04 LTS, y como clientes, Windows 10 y Linux Mint 18.3 Sylvia. Debemos aclarar, que este tutorial es valido para todos los derivados de Ubuntu y Debian,

Como configurar dos IPs en Windows 10

Como configurar dos IPs en Windows 10