Como COMPARTIR JUEGOS "GRUPO FAMILIAR" STEAM 2024

Como COMPARTIR JUEGOS "GRUPO FAMILIAR" STEAM 2024

Juegos

Actualizado el 5 de Abril del 2024 por Jan (Publicado el 30 de Marzo del 2024)

570 visualizaciones desde el 30 de Marzo del 2024

Como COMPARTIR JUEGOS "GRUPO FAMILIAR" STEAM 2024

Como COMPARTIR JUEGOS "GRUPO FAMILIAR" STEAM 2024

Cómo AGREGAR un JUEGO que NO ES DE STEAM a STEAM 2023

Cómo AGREGAR un JUEGO que NO ES DE STEAM a STEAM 2023

ECDSA paso a paso

ECDSA paso a paso

(1)

(1)

como usar remote play together en steam GUIA PARA JUGAR MULTIJUGADOR LOCAL EN STEAM

como usar remote play together en steam GUIA PARA JUGAR MULTIJUGADOR LOCAL EN STEAM

(1)

(1)

Casa MODERNA para SUPERVIVENCIA minecraft BEDROCK Y JAVA

Casa MODERNA para SUPERVIVENCIA minecraft BEDROCK Y JAVA

(1)

(1)

Granja de WITHER SKELETON 1.20 - 1.20.1 [Sin ROSAS de WITHER ni SLABEAR] 135 Cabezas P/H

Granja de WITHER SKELETON 1.20 - 1.20.1 [Sin ROSAS de WITHER ni SLABEAR] 135 Cabezas P/H

La MEJOR OPTIMIZACION Para FORTNITE OG ✅ AUMENTA AL MAXIMO TUS FPS

La MEJOR OPTIMIZACION Para FORTNITE OG ✅ AUMENTA AL MAXIMO TUS FPS

COMO MEJORAR los COLORES de FORTNITE | COLORES más VIVOS para NVIDIA Y AMD FÁCIL

COMO MEJORAR los COLORES de FORTNITE | COLORES más VIVOS para NVIDIA Y AMD FÁCIL

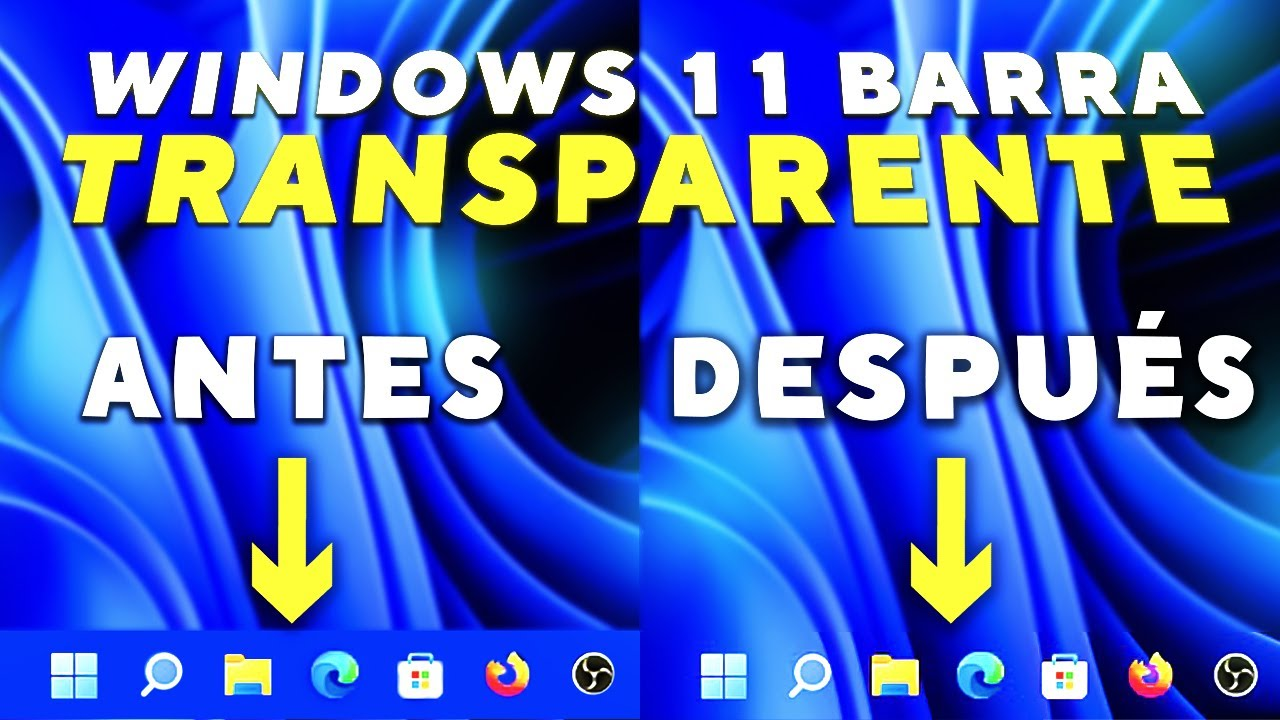

Cómo poner Barra de Tareas en Transparente en Windows 11 ✅ 2023

Cómo poner Barra de Tareas en Transparente en Windows 11 ✅ 2023

Minecraft: Casa Perfecta para Survival | Tutorial Casa Minecraft de Madera Grande

Minecraft: Casa Perfecta para Survival | Tutorial Casa Minecraft de Madera Grande

PUERTA DE 3X3 (Java) SUPER COMPACTA! - Minecraft Tutorial

PUERTA DE 3X3 (Java) SUPER COMPACTA! - Minecraft Tutorial

(1)

(1)

Tutorial: EXPLOSIÓN en BLENDER (Gratis) + BenQ PD2506Q

Tutorial: EXPLOSIÓN en BLENDER (Gratis) + BenQ PD2506Q

Como CREAR LIQUIDOS en BLENDER [FACIL y RAPIDO | Principios]

Como CREAR LIQUIDOS en BLENDER [FACIL y RAPIDO | Principios]

LA GUÍA DEFINITIVA DE BLENDER! (Tutorial completo en Español) | Desde cero! 2023

LA GUÍA DEFINITIVA DE BLENDER! (Tutorial completo en Español) | Desde cero! 2023

LA GUÍA DEFINITIVA DE BLENDER! (Tutorial completo en Español) | Desde cero! 2.91 3.0

LA GUÍA DEFINITIVA DE BLENDER! (Tutorial completo en Español) | Desde cero! 2.91 3.0

Cómo cambiar el Color de Fondo de Mi Pagina Web de WordPress Con Elementor (2023) Tutorial

Cómo cambiar el Color de Fondo de Mi Pagina Web de WordPress Con Elementor (2023) Tutorial

(1)

(1)

Desarrollo de un componente contenedor en Blazor.

Desarrollo de un componente contenedor en Blazor.

Algoritmos - Diagramas de flujo y Pseudocódigo

Algoritmos - Diagramas de flujo y Pseudocódigo

(4)

(4)

Curso Completo de Lenguaje C

Curso Completo de Lenguaje C

Curso de Lenguaje C++

Curso de Lenguaje C++

(2)

(2)

Fundamentos de la Programación Orientada a Objetos

Fundamentos de la Programación Orientada a Objetos

Curso Completo de Lenguaje JAVA

Curso Completo de Lenguaje JAVA

(1)

(1)

Curso Introducción a LISP

Curso Introducción a LISP

Curso Analisis y Diseño de Sistemas

Curso Analisis y Diseño de Sistemas

Curso de labview 2022 totalmente gratis

Curso de labview 2022 totalmente gratis

Procesamiento digital de señales con Matlab

Procesamiento digital de señales con Matlab

Arduino con Tinkercad 2022 totalmente gratis

Arduino con Tinkercad 2022 totalmente gratis

(2)

(2)

Curso de microcontroladores PIC con Mplab 2022 gratis

Curso de microcontroladores PIC con Mplab 2022 gratis

Curso Wordpress desde cero 2023 - Paso a paso con Elementor, Gutenberg y Spectra

Curso Wordpress desde cero 2023 - Paso a paso con Elementor, Gutenberg y Spectra

Aprenda a pensar como un programador en Python

Aprenda a pensar como un programador en Python

(4)

(4)